The installation of a supported Proxmox VE server should be done via Bare-metal_ISO_Installer. In some case it makes sense to install Proxmox VE on top of a running Debian Buster 64-bit, especially if you want a custom partition layout. For this HowTO the following Debian Buster ISO was used: [1]. https://pve.proxmox.com/wiki/Install_Proxmox_VE_on_Debian_Buster

How to install PHP 7.1, 7.2 and 5.6 as PHP-FPM & FastCGI for ISPConfig 3 on Debian 9

Debian 9 ships with PHP 7.0 as default PHP version. Major PHP versions are not 100% compatible with each other, so a website might require a newer or older PHP version to work. ISPConfig supports it to use multiple PHP versions on the same server, the PHP version can be selected for each website individually in the website settings. This tutorial shows how to install PHP 7.1, 7.2, and 5.6 as FPM and FCGI mode alongside PHP 7.0 on a Debian 9 server. The additional PHP versions are installed in the /opt folder, so their installation does nit affect the default PHP version

https://www.howtoforge.com/tutorial/how-to-install-php-5.6-and-7.1-on-debian-9-stretch/

Instalando agent Zabbix no Debian 7,8 e 9

Artigo atualizado 08/10/2018

Neste artigo irei ensinar como instalar o agent zabbix no Debian 7, 8 e 9, o agent é uma ferramenta/serviço utilizado para coletar dados de um host (servidor/computador) remoto ou na mesma rede, como: Quanto está utilizando do Processador, Memória, HD, hostname, ip, tráfego das interfaces de rede, scripts personalizados, uptime e entre outros, o Zabbix Server vem por padrão o template para monitorar utilizando Agente.

As coletas podem ser de dois tipos: passiva ou ativa. Quando estiver configurando o item você pode selecionar um dos tipos a seguir:

- Agente Zabbix – para coletas passivas.

- Agente Zabbix (ativo) – para coletas ativas.

Baixando o pacote para instalação do Agent

Debian 9 Stretch

| 1234 | # wget http://repo.zabbix.com/zabbix/4.0/debian/pool/main/z/zabbix-release/zabbix-release_4.0-2+stretch_all.deb# apt update |

Debian 8 Jessie

| 12345 | # wget http://repo.zabbix.com/zabbix/4.0/debian/pool/main/z/zabbix-release/zabbix-release_4.0-2+jessie_all.deb# dpkg -i zabbix-release_3.4-1+jessie_all.deb# apt update |

Debian 7 Wheezy – Versão do agente 3.5 sem suporte na versão 4.0

| 12345 | # wget http://repo.zabbix.com/zabbix/3.5/debian/pool/main/z/zabbix-release/zabbix-release_3.5-1+wheezy_all.deb# dpkg -i zabbix-release_3.4-1+wheezy_all.deb# apt update |

Instalando o Agent

| 123 | # apt install zabbix-agent |

Configurando o Agente

Com o agente zabbix instalado, iremos configurar setando as informações do Zabbix Server.

| 123456789 | # vim /etc/zabbix/zabbix_agentd.confServer=127.0.0.1 >> Altere para o ip do seu servidor.Hostname=Zabbix Server >> Altere para o hostname do servidor. >> Ficando assim:Server=192.168.68.114Hostname=Server-vpn |

Dica: Caso dê problema na hora de coletar os dados, o zabbix server exibindo que não está conseguindo monitorar através do agente, descomente a linha 105 #ListenPort 10050, o meu deu erro de coleta porque o agente estava tentando utilizar a porta 10051.

Concluindo a instalação

Agora iremos iniciar o serviço e habilitar na inicialização do Sistema Operacional.

| 123456789 | # systemctl start zabbix-agent# systemctl enable zabbix-agent >> Ou # /etc/init.d/zabbix-agent start# ln -s /etc/init.d/zabbix-agent /etc/rc3.d/S01zabbix-agent |

Liberando as portas no iptables

Essa regra será executada no servidor que foi instalado o Agente, ip do servidor que estou utilizando: 192.168.68.108.

| 123 | # iptables -A INPUT -p tcp -s 192.168.68.108 –dport 10050 -m state –state NEW,ESTABLISHED -j ACCEPT |

Pronto agente instalado com sucesso.

Backing Up With rsync And Managing Previous Versions/History

When using backup software, most of them use the versatile tool rsync. With this tool it’s very easy to sync files and directories on the local or a remote host, and thus creating a copy. But most of them do not manage the history of changed and deleted data. Deleted files are also deleted in the backupcopy, changes are simply overwritten. This howto describes how to keep track of these changed and deleted files.

https://www.howtoforge.com/backing-up-with-rsync-and-managing-previous-versions-history

The Perfect Server – Debian 10 (Buster) with Apache, BIND, Dovecot, PureFTPD and ISPConfig 3.1

This tutorial shows how to prepare a Debian 10 server (with Apache2, BIND, Dovecot) for the installation of ISPConfig 3.1, and how to install ISPConfig. The web hosting control panel ISPConfig 3 allows you to configure the following services through a web browser: Apache or nginx web server, Postfix mail server, Courier or Dovecot IMAP/POP3 server, MySQL, BIND or MyDNS nameserver, PureFTPd, SpamAssassin, ClamAV, and many more. This setup covers Apache (instead of nginx), BIND, and Dovecot.

https://www.howtoforge.com/perfect-server-debian-10-buster-apache-bind-dovecot-ispconfig-3-1/

mariadb.service: Failed at step NAMESPACE spawning /usr/sbin/mysqld: Permission denied

have found a solution :

edit /lib/systemd/system/mariadb.service

change PrivateDevices=true to PrivateDevices=false

Run systemctl daemon-reload

and systemctl start mysql

Which ports are used on a ISPConfig 3 server and shall be open in the firewall?

Here is a list of ports that are used commonly on ISPConfig 3 servers. If you don’t have all services installed or if you e.g. don’t want to connect to MySQL from external servers, then close the unused or unwanted ports.

TCP ports

20 – FTP Data

21 – FTP Command

22 – SSH

25 – Email

53 – DNS

80 – HTTP (Webserver)

110 – POP3 (Email)

143 -Imap (Email)

443 – HTTPS (Secure web server)

993 – IMAPS (Secure Imap)

995 – POP3S (Secure POP3)

3306 – MySQL Database server

8080 – ISPConfig web interface

8081- ISPConfig apps vhost

UDP ports

53 – DNS

3306 – MySQL

Como instalar o Apache Tomcat 9 no Debian 9

Introdução

O Apache Tomcat é um servidor da web e um contêiner de servlet usado para servir aplicativos Java. O Tomcat é uma implementação de código aberto das tecnologias Java Servlet e JavaServer Pages, lançada pela Apache Software Foundation. Este tutorial aborda a instalação básica e algumas configurações da versão mais recente do Tomcat 9 no seu servidor Debian 9.

Pré-requisitos

Antes de começar com este guia, você deve ter um usuário não root com sudoprivilégios configurados no seu servidor. Você pode aprender como fazer isso completando nosso guia de configuração do servidor Debian 9 inicial .

Etapa 1 – Instalar Java

O Tomcat exige que o Java seja instalado no servidor para que qualquer código de aplicativo da Web Java possa ser executado. Podemos satisfazer esse requisito instalando o OpenJDK com o apt.

Primeiro, atualize seu índice de pacote apt:

sudo apt update

Em seguida, instale o pacote Java Development Kit com o apt:

sudo apt install default-jdk

Agora que o Java está instalado, podemos criar um tomcatusuário, que será usado para executar o serviço Tomcat.

Etapa 2 – Criar usuário do Tomcat

Por questões de segurança, o Tomcat deve ser executado como um usuário sem privilégios (ou seja, não como root). Criaremos um novo usuário e grupo que executará o serviço Tomcat.

Nota : Em alguns ambientes, um pacote chamado unscdpode ser instalado por padrão para acelerar solicitações para nomear servidores como LDAP. A versão mais recente atualmente disponível no Debian contém um bug que faz com que certos comandos (como o addusercomando abaixo) produzam resultados adicionais parecidos com este:

sent invalidate(passwd) request, exiting

sent invalidate(group) request, exiting

Essas mensagens são inofensivas, mas se você deseja evitá-las, é seguro remover o unscdpacote se você não planeja usar sistemas como LDAP para obter informações do usuário:

apt remove unscd

Primeiro, crie um novo tomcatgrupo:

sudo groupadd tomcat

Em seguida, crie um novo tomcatusuário. Tornaremos esse usuário um membro do tomcatgrupo, com um diretório inicial de /opt/tomcat(onde instalaremos o Tomcat) e com um shell de /bin/false(para que ninguém possa fazer login na conta):

sudo useradd -s /bin/false -g tomcat -d /opt/tomcat tomcat

Agora que nosso tomcatusuário está configurado, faça o download e instale o Tomcat.

Etapa 3 – Instale o Tomcat

A melhor maneira de instalar o Tomcat 9 é baixar a versão binária mais recente e configurá-la manualmente.

Encontre a versão mais recente do Tomcat 9 na página de downloads do Tomcat 9 . No momento da redação deste artigo, a versão mais recente é 9.0.11 , mas você deve usar uma versão estável posterior, se estiver disponível. Na seção Distribuições binárias , na lista Core , copie o link para “tar.gz”.

Em seguida, mude para o /tmpdiretório em seu servidor. Este é um bom diretório para baixar itens efêmeros, como o tarball do Tomcat, que não precisaremos depois de extrair o conteúdo do Tomcat:

cd /tmp

Usaremos a curlferramenta de linha de comando para baixar o tarball. Instalar curl:

sudo apt install curl

Agora, use curlpara baixar o link que você copiou do site do Tomcat:

curl -O http://www-eu.apache.org/dist/tomcat/tomcat-9/v9.0.11/bin/apache-tomcat-9.0.11.tar.gz

Vamos instalar o Tomcat no /opt/tomcatdiretório Crie o diretório e extraia o arquivo morto com estes comandos:

sudo mkdir /opt/tomcat

sudo tar xzvf apache-tomcat-9*tar.gz -C /opt/tomcat --strip-components=1

Em seguida, podemos configurar as permissões de usuário adequadas para nossa instalação.

Etapa 4 – Atualizar permissões

O tomcatusuário que configuramos precisa ter acesso à instalação do Tomcat. Vamos configurar isso agora.

Mude para o diretório em que descompactamos a instalação do Tomcat:

cd /opt/tomcat

Conceda ao tomcatgrupo a propriedade de todo o diretório de instalação:

sudo chgrp -R tomcat /opt/tomcat

Em seguida, forneça ao tomcatgrupo acesso de leitura ao confdiretório e a todo o seu conteúdo e execute o acesso ao próprio diretório:

sudo chmod -R g+r conf

sudo chmod g+x conf

Faça o tomcatusuário proprietário dos webapps, work, temp, e logsdiretórios:

sudo chown -R tomcat webapps/ work/ temp/ logs/

Agora que as permissões apropriadas foram configuradas, podemos criar um arquivo de serviço systemd para gerenciar o processo do Tomcat.

Etapa 5 – Criar um arquivo de serviço systemd

Queremos poder executar o Tomcat como um serviço, portanto, configuraremos o arquivo de serviço systemd.

O Tomcat precisa saber onde o Java está instalado. Esse caminho é conhecido como “JAVA_HOME”. A maneira mais fácil de procurar esse local é executando este comando:

sudo update-java-alternatives -l

Outputjava-1.8.0-openjdk-amd64 1081 /usr/lib/jvm/java-1.8.0-openjdk-amd64

Você JAVA_HOMEé o resultado da última coluna (destacada em vermelho). Dado o exemplo acima, o correto JAVA_HOMEpara este servidor seria:

JAVA_HOME/usr/lib/jvm/java-1.8.0-openjdk-amd64

Você JAVA_HOMEpode ser diferente.

Com essa informação, podemos criar o arquivo de serviço systemd. Abra um arquivo chamado tomcat.serviceno /etc/systemd/systemdiretório digitando:

sudo nano /etc/systemd/system/tomcat.service

Cole o seguinte conteúdo no seu arquivo de serviço. Modifique o valor de, JAVA_HOMEse necessário, para corresponder ao valor encontrado em seu sistema. Você também pode modificar as configurações de alocação de memória especificadas em CATALINA_OPTS:/etc/systemd/system/tomcat.service

[Unit]

Description=Apache Tomcat Web Application Container

After=network.target

[Service]

Type=forking

Environment=JAVA_HOME=/usr/lib/jvm/java-1.8.0-openjdk-amd64

Environment=CATALINA_PID=/opt/tomcat/temp/tomcat.pid

Environment=CATALINA_HOME=/opt/tomcat

Environment=CATALINA_BASE=/opt/tomcat

Environment='CATALINA_OPTS=-Xms512M -Xmx1024M -server -XX:+UseParallelGC'

Environment='JAVA_OPTS=-Djava.awt.headless=true -Djava.security.egd=file:/dev/./urandom'

ExecStart=/opt/tomcat/bin/startup.sh

ExecStop=/opt/tomcat/bin/shutdown.sh

User=tomcat

Group=tomcat

UMask=0007

RestartSec=10

Restart=always

[Install]

WantedBy=multi-user.target

Quando terminar, salve e feche o arquivo.

Em seguida, recarregue o daemon systemd para que ele conheça nosso arquivo de serviço:

sudo systemctl daemon-reload

Inicie o serviço Tomcat digitando:

sudo systemctl start tomcat

Verifique se ele foi iniciado sem erros digitando:

sudo systemctl status tomcat

Você deve ver uma saída semelhante à seguinte:

Output● tomcat.service - Apache Tomcat Web Application Container

Loaded: loaded (/etc/systemd/system/tomcat.service; disabled; vendor preset: enabled)

Active: active (running) since Wed 2018-09-05 20:47:44 UTC; 3s ago

Process: 9037 ExecStart=/opt/tomcat/bin/startup.sh (code=exited, status=0/SUCCESS)

Main PID: 9046 (java)

Tasks: 46 (limit: 4915)

CGroup: /system.slice/tomcat.service

└─9046 /usr/lib/jvm/java-1.8.0-openjdk-amd64/bin/java -Djava.util.logging.config.file=/opt/tomcat/conf/logging.properties -Dja

Sep 05 20:47:44 tomcat systemd[1]: Starting Apache Tomcat Web Application Container...

Sep 05 20:47:44 tomcat systemd[1]: Started Apache Tomcat Web Application Container.

Isso confirma que o Tomcat está funcionando no seu servidor.

Etapa 6 – Ajustar o firewall e testar o servidor Tomcat

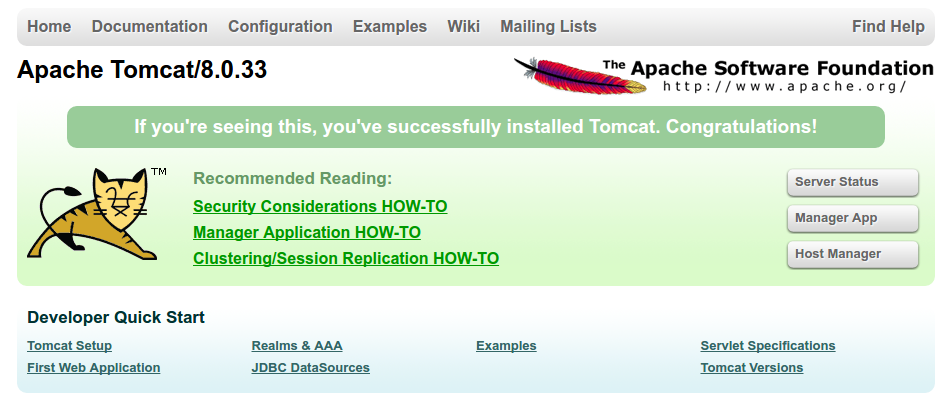

Agora que o serviço Tomcat foi iniciado, podemos testar para garantir que a página padrão esteja disponível.

Antes de fazer isso, precisamos ajustar o firewall para permitir que nossos pedidos cheguem ao serviço. Se você seguiu os pré-requisitos, terá um ufwfirewall ativado no momento.

O Tomcat usa port 8080para aceitar solicitações convencionais. Permita o tráfego para essa porta digitando:

sudo ufw allow 8080

Com o firewall modificado, você pode acessar a página inicial padrão acessando seu domínio ou endereço IP seguido por :8080um navegador da web:

Open in web browserhttp://server_domain_or_IP:8080

Você verá a página inicial padrão do Tomcat, além de outras informações. No entanto, se você clicar nos links para o Gerenciador de aplicativos, por exemplo, seu acesso será negado. Podemos configurar esse acesso a seguir.

Se você conseguiu acessar o Tomcat com êxito, agora é uma boa hora para ativar o arquivo de serviço para que o Tomcat seja iniciado automaticamente na inicialização:

sudo systemctl enable tomcat

Etapa 7 – Configurar a interface de gerenciamento da web do Tomcat

Para usar o aplicativo Web do gerente que acompanha o Tomcat, precisamos adicionar um login ao nosso servidor Tomcat. Faremos isso editando o tomcat-users.xmlarquivo:

sudo nano /opt/tomcat/conf/tomcat-users.xml

Você deseja adicionar um usuário que possa acessar os manager-guie admin-gui(aplicativos da web que acompanham o Tomcat). Você pode fazer isso definindo um usuário, semelhante ao exemplo abaixo, entre as tomcat-userstags. Certifique-se de alterar o nome de usuário e a senha para algo seguro:tomcat-users.xml – Usuário administrador

<tomcat-users . . .>

<user username="admin" password="password" roles="manager-gui,admin-gui"/>

</tomcat-users>

Salve e feche o arquivo quando terminar.

Por padrão, as versões mais recentes do Tomcat restringem o acesso aos aplicativos Manager e Host Manager a conexões provenientes do próprio servidor. Como estamos instalando em uma máquina remota, você provavelmente desejará remover ou alterar essa restrição. Para alterar as restrições de endereço IP, abra os context.xmlarquivos apropriados .

Para o aplicativo Manager, digite:

sudo nano /opt/tomcat/webapps/manager/META-INF/context.xml

Para o aplicativo Host Manager, digite:

sudo nano /opt/tomcat/webapps/host-manager/META-INF/context.xml

No interior, comente a restrição de endereço IP para permitir conexões de qualquer lugar. Como alternativa, se você deseja permitir acesso apenas a conexões provenientes de seu próprio endereço IP, você pode adicionar seu endereço IP público à lista:arquivos context.xml para aplicativos da Web Tomcat

<Context antiResourceLocking="false" privileged="true" >

<!--<Valve className="org.apache.catalina.valves.RemoteAddrValve"

allow="127\.\d+\.\d+\.\d+|::1|0:0:0:0:0:0:0:1" />-->

</Context>

Salve e feche os arquivos quando terminar.

Para efetivar nossas alterações, reinicie o serviço Tomcat:

sudo systemctl restart tomcat

Etapa 8 – Acesse a interface da Web

Agora que criamos um usuário, podemos acessar a interface de gerenciamento da web novamente em um navegador da web. Mais uma vez, você pode acessar a interface correta digitando o nome de domínio ou endereço IP do servidor seguido na porta 8080 no seu navegador:

Open in web browserhttp://server_domain_or_IP:8080

A página que você vê deve ser a mesma que você recebeu quando testou anteriormente:

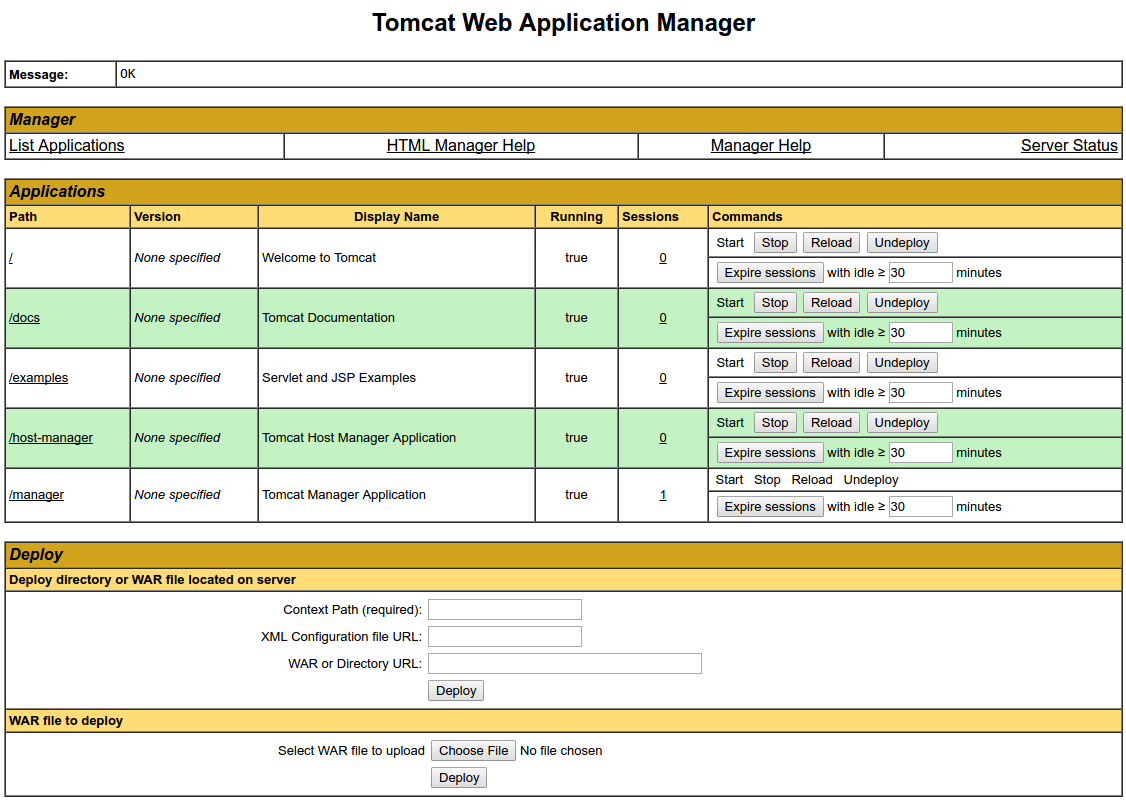

Vamos dar uma olhada no App Manager, acessível através do link ou . Você precisará inserir as credenciais da conta que você adicionou ao arquivo. Depois, você deverá ver uma página parecida com esta:http://server_domain_or_IP:8080/manager/htmltomcat-users.xml

O Web Application Manager é usado para gerenciar seus aplicativos Java. Você pode iniciar, parar, recarregar, implantar e remover a implantação aqui. Você também pode executar alguns diagnósticos em seus aplicativos (ou seja, encontrar vazamentos de memória). Por fim, informações sobre seu servidor estão disponíveis na parte inferior desta página.

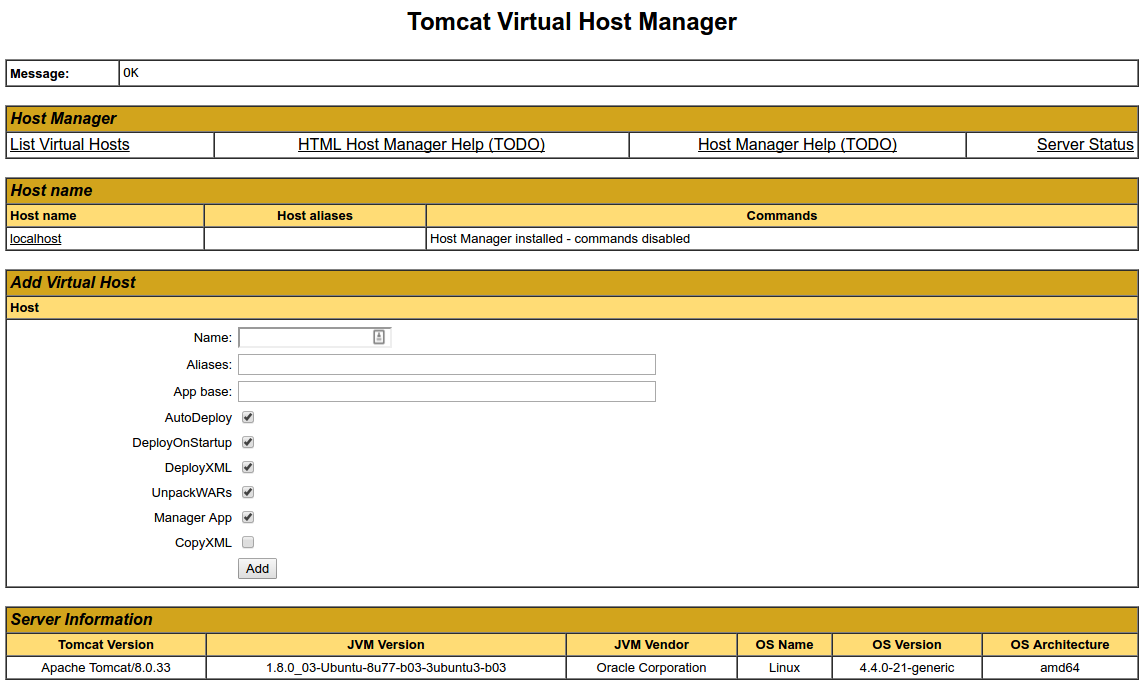

Agora, vamos dar uma olhada no Host Manager, acessível através do link ou :http://server_domain_or_IP:8080/host-manager/html/

Na página Gerenciador de Host Virtual, você pode adicionar hosts virtuais para servir seus aplicativos.

Conclusão

Sua instalação do Tomcat está concluída! Agora você está livre para implantar seus próprios aplicativos da web Java!

Atualmente, sua instalação do Tomcat está funcional, mas totalmente não criptografada. Isso significa que todos os dados, incluindo itens confidenciais, como senhas, são enviados em texto sem formatação que podem ser interceptados e lidos por outras partes na internet. Para impedir que isso aconteça, é altamente recomendável que você criptografe suas conexões com SSL. Você pode descobrir como criptografar suas conexões com o Tomcat seguindo este guia ( nota: este guia cobre a criptografia do Tomcat 8 no Ubuntu 16.04 ).

How to set PassivePortRange and PassiveIP in pure-ftpd on Debian and Ubuntu Linux

If you run a firewall on your Linux server and want to use passive FTP connections, you have to define the passive port range in pure-ftpd and your firewall to ensure that the connections don’t get blocked. The following example is for pure-ftpd on Debian or Ubuntu Linux and ISPConfig 3.

Set Passive Port Range in PureFTPD

1) Configure pure-ftpd

echo "40110 40210" > /etc/pure-ftpd/conf/PassivePortRange service pure-ftpd-mysql restart

2) Configure the firewall. If you use ISPConfig 3 on my server to configure the bastille firewall, you can add the nescessera port range in the ISPConfig firewall settings.

Change the list of Open TCP ports from:

20,21,22,25,53,80,110,143,443,3306,8080,10000

to:

20,21,22,25,53,80,110,143,443,3306,8080,10000,40110:40210

and then click on “Save”.

Set Passive IP in PureFTPD

Setting a passive IP in FTP might be necessary when your server is located behind a NAT router. You will get an error like “Error: Server returned unroutable private IP address in PASV reply” from your FTP client in such a case.

To set a passive IP address, run this command:

echo "1.2.3.4" > /etc/pure-ftpd/conf/ForcePassiveIP

Replace 1.2.3.4 with the External IP address that clients shall use to connect to the FTP server. Then restart pureFTPD:

service pure-ftpd-mysql restart

Which ports are used on a ISPConfig 3 server and shall be open in the firewall?

Here is a list of ports that are used commonly on ISPConfig 3 servers. If you don’t have all services installed or if you e.g. don’t want to connect to MySQL from external servers, then close the unused or unwanted ports.

TCP ports

20 – FTP Data

21 – FTP Command

22 – SSH

25 – Email

53 – DNS

80 – HTTP (Webserver)

110 – POP3 (Email)

143 -Imap (Email)

443 – HTTPS (Secure web server)

993 – IMAPS (Secure Imap)

995 – POP3S (Secure POP3)

3306 – MySQL Database server

8080 – ISPConfig web interface

8081- ISPConfig apps vhost

UDP ports

53 – DNS

3306 – MySQL